| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 | 31 |

- 면접을위한CS전공지식노트

- 웹해킹

- 알고리즘

- ReactNative

- BottomTabBarNavigator

- 데이터베이스의기본

- OpenWeatherApi

- 플러터앱개발공부

- 정보보호

- 모두의딥러닝

- 날짜포맷팅

- date-fns

- 화면이동

- BottomTabNavigation

- tabBarBadge

- 선언형프로그래밍

- 플러터공부

- Flutter공부

- 앱개발

- 명령형프로그래밍

- Object~

- Navigation

- 하단탭바알림

- 딥러닝

- Flutter

- 플러터앱개발

- 플러터

- RectQuery

- 앱개발공부

- react

- Today

- Total

기록하기

[정보보호] 웹 취약점의 이해 본문

저번에 적었던 웹의 주요 취약점을 이어서 적어보도록 하겠습니다!

취약한 접근 제어

- 인증된 사용자가 수행할 수 있는 것에 대한 제한을 제대로 적용하지 않은 것을 의미한다.

- 공격자는 이를 악용하여 사용자 계정 접근, 중요 파일 보기, 사용자 데이터 수정, 접근 권한 변경 등과 같이 권한 없는 기능을 사용하거나 데이터에 접근할 수 있습니다.

- 관리자 페이지가 추측하기 쉬운 URL이거나 인증이 필요한 페이지에 인증을 하지 않고 우회하여 접속할 수 있는 취약점.

- 인증 우회를 막으려면 웹의 중요 페이지에 세션 값을 확인하는 검증 로직을 입력해 두어야한다.

- 프로그램 개발시 표준 인증 로직을 만들어 웹에 존재하는 모든 페이지의 앞 부분에 입력해야한다.

디렉터리 탐색

- 웹 브라우저에서 확인 가능한 경로의 상위를 탐색하여 특정 시스템 파일을 다운로드하는 공격 방법이다.

- 자료실에 업로드한 파일을 전용 프로그램으로 내려받을 때 파일 이름을 필터링하지 않아서 생기는 취약점.

- 파일 다운로드 전용 프로그램을 작성하여 사용할 때는 ..와 / 문자를 필터링 해야한다.

보안 설정 오류

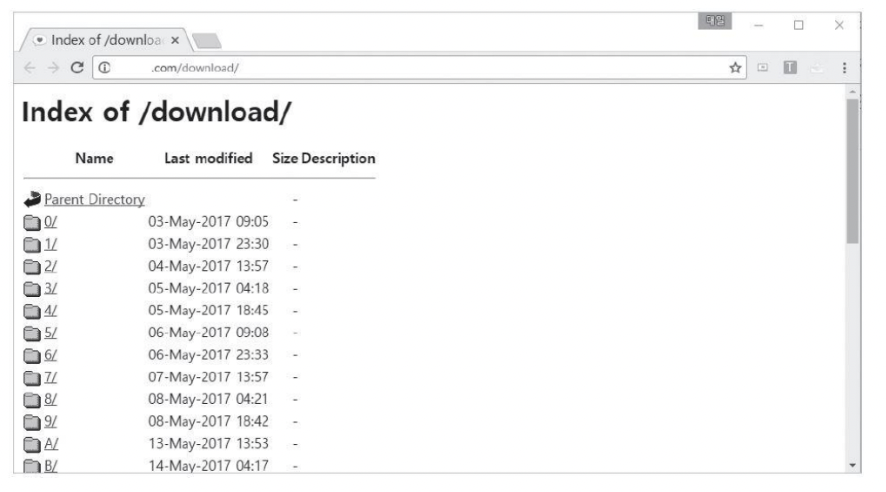

- 디렉터리 리스팅

- 웹 브라우저에서 웹 서버의 특정 디렉터리를 열면 관련 파일과 목록이 모두 나열되는 취약점. 관리자가 인지하지 못했거나 웹 서버 자체의 취약점으로 인한 것입니다.

보안 설정 오류

- 백업 및 임시 파일이 존재할 수도 있습니다. 웹 사이트 개발시 웹 서버 백업 파일이나 임시 파일을 삭제하지 않고 방치하면 공격자가 백업 파일을 통해 웹 애플리케이션의 내부 로직, 데이터베이스 접속 정보 등 획득 가능.

미흡한 주석 관리

- 웹 애플리케이션에서 웹 프록시를 이용하면 일반 사용자도 볼 수 있는 주석에는 웹 애플리케이션 개발 과정, 주요 로직에 대한 설명, 디렉터리 구조, 테스트 소수 정보, 아이디와 패스워드 등이 기록된다.

- 웹 애플리케이션 개발시 주석에 정보를 기록할 때는 주의해야한다.

파일 업로드 제한 부재

- 공격자가 웹 서버에 악의적인 파일을 전송한 뒤 우너격지에서 실행하면 웹 서버 장악, 내부 침투 공격 수행이 가능합니다.

- 웹 해킹의 최종 목표인 웹 서버 통제권을 얻기 위해 반드시 성공해야 하는 공격 입니다.

리버스 텔넷

- 웹 해킹으로 시스템 권한 획득 후 직접 명령을 입력하고 확인할 수 있는 셸을 획득하기 위한 방법으로 방화벽이 있는 시스템을 공격할 때 사용한다.

'정보보호' 카테고리의 다른 글

| [정보보호] 최근 사이버보안 동향에 대해 알아보자! (0) | 2023.08.20 |

|---|---|

| [정보보호] 웹의 취약점 보완 (0) | 2023.06.15 |

| [정보보호] HTTP의 이해 (0) | 2023.06.15 |

| [정보보호] CSRF 공격 기법 (0) | 2023.06.15 |

| [정보보호] 시스템 보안 (0) | 2023.06.15 |